2FA is a Big Tech Scam! You Must Resist!

Source: Rob Braxman Tech

Eclectic: Temas, eventos, cosas graciosas, recuerdos, suspicacias y otros mangos

Source: Rob Braxman Tech

Ultimamente, la dirección web de Google ya no aparece como www.google.com sino que aparece una extensión en el url (?gws_rd=cr). Bueno, pensé que era un rastreador no autorizado, pero no te preocupes, no es un virus, aunque si un rastreador. Significa que el servidor de Google (Google web server = gws) esta siendo redireccionado (rd) por país (country = cr).

gws = Google Web Server

rd = Redirect

cr = Country

arturodiazf

El lanzamiento de Google Drive, el ‘disco duro virtual’ del gigante de Internet, vuelve a poner de manifiesto los posibles riesgos legales de almacenar archivos en Internet, en la llamada ‘nube’. ¿Qué pasa con los derechos sobre nuestro material?

Esta pregunta se la han hecho en el sitio web especializado The Verge. En todos los servicios de almacenamiento en red, como Google Drive, Dropbox o Skydrive, de Microsoft, el usuario mantiene los derechos sobre su material salvo en algunas ocasiones, que cede derechos de uso, modificación, reproducción y distribución del material sobre todo para ‘garantizar’ el funcionamiento del servicio.

Esta cesión de derechos se produce con la aceptación de las condiciones de uso de los servicios, algo que sucede con el mero hecho de darse de alta en los mismos. En España, la Ley de Propiedad Intelectual establece que para ceder derechos de autor ‘inter vivos’ es necesario el consentimiento escrito (artículos 43 y siguientes).

“El problema”, comenta Carlos Sánchez Almeida, abogado especializado en tecnología y autor del blog Jaque perpetuo, “es que la aceptación se realiza mediante un simple clic, pocos se leen las condiciones de servicio y esto puede generar indefensión al autor”.

Condiciones de Google

Así, el recién estrenado Google Drive se acoge a las condiciones generales de Google, bastante generosas a la hora de delimitar la licencia que el usuario concede al gigante de la Red sobre su propio material (vídeos, fotos, textos…).

Las condiciones del servicio de Google dicen, literalmente: “Algunos de nuestros servicios te permiten enviar contenido. Si lo haces, seguirás siendo el titular de los derechos de propiedad intelectual que tengas sobre ese contenido. En pocas palabras, lo que te pertenece, tuyo es”. Queda claro que uno retiene la propiedad intelectual de lo que suba.

Sin embargo, al subir contenido a sus servidores “concedes a Google (y a sus colaboradores) una licencia mundial para usar, alojar, almacenar, reproducir, modificar, crear obras derivadas (…), comunicar, publicar, ejecutar o mostrar públicamente y distribuir dicho contenido”. “Google”, puntualiza, “usará los derechos que le confiere esta licencia únicamente con el fin de proporcionar, promocionar y mejorar los Servicios y de desarrollar servicios nuevos”.

En este caso, puntualiza Almeida, lo que plantea el gigante de Internet es “casi un contrato de edición encubierto en forma de términos de uso”, por lo que “con arreglo a la legislación de consumo en España se deberia de tomar estas cláusulas como no puestas”.

Mientras, la compañía insiste en que “no reclamama la propiedad o control sobre el contenido que el usuario almacena en Google Drive”, según una nota, en la que vuelve a defender sus condiciones de uso. “Aconsejamos leer en su totalidad nuestros términos de uso”, insiste. “En ellos se especifica que los usuarios que deciden compartir sus archivos con otros, previamente nos han dado el permiso para mostrar esos archivos a otros y gracias a ese permiso nosotros podemos dar la ayuda técnica (alojamiento, almacenamiento, traducción, etc.) y el formato adecuado, en función de las distintas pantallas donde se vayan a mostrar esos archivos”, puntualiza.

Otros servicios en la ‘nube’

Dropbox es quizá más específico a la hora de subrayar que uno tiene todos los derechos sobre lo que sube a sus servidores. “Usted conservará la plena propiedad de sus pertenencias, no nos atribuimos la propiedad de ninguna de ellas”, afirma en sus condiciones de uso. “Las presentes Condiciones no nos otorgan ningún derecho sobre sus pertenencias ni ninguna propiedad intelectual, con excepción de los derechos limitados que son necesarios para administrar los servicios”.

Este servicio estima que “es posible que necesite autorización para realizar las actividades que el usuario solicite con sus pertenencias, por ejemplo, alojar sus archivos o bien compartirlos a su criterio”, tales como vistas previas de documentos o copias de seguridad. Y este permiso se extiende “a terceros de confianza” a los que subcontratan espacio de almacenamiento, como Amazon. Estas excepciones se mencionan específicamente.

Por su parte, Skydrive de Microsoft también respeta los derechos de autor del material que los particulares suben a la ‘nube’, con similares excepciones. “Microsoft no reclama la propiedad del contenido que usted proporcione en el servicio, excepto de aquél cuya licencia le haya concedido. El contenido seguirá siendo de su propiedad”, se puede leer en las condiciones de servicio de Microsoft.

Asimismo, añade que el usuario “entiende que Microsoft puede necesitar usar, modificar, adaptar, reproducir, distribuir y mostrar contenido publicado en el servicio exclusivamente hasta el límite necesario para prestar el servicio, y por la presente concede a Microsoft estos derechos”.

Box tiene unas condiciones de uso similares. “Al registrarse para utilizar los servicios”, se puede leer en el texto, “usted entiende y reconoce que Box y sus contratas mantienen una licencia irrevocable, libre de ‘royalties’, aplicable globalmente, para utilizar, copiar y mostrar públicamente el contenido con el único propósito de proporcionar a los servicios para los que tiene registrado”, aunque el usuario “sigue manteniendo todos los derechos de propiedad sobre cualquier contenido que proporcione”.

Otros servicios de almacenamiento remoto de datos, como Rapidshare o Minus ni siquiera recogen en sus condiciones de uso apartado alguno sobre los derechos de propiedad de los contenidos, lo que se entiende como que el propietario los conserva todos y no está obligado a ceder ninguno por defecto.

En cualquier caso, Almeida cree que el consejo más efectivo para evitar futuros problemas de propiedad es la realización de ‘backups’ o copias de seguridad fuera de la Red.

La facilidad que ofrece Google Drive a la hora de acceder a archivos y sincronizarlos con nuestros equipos puede ser un arma de doble filo. El servicio de alojamiento en la nube de Google recibe nuevas críticas tras conocerse sus polémicas condiciones de uso.

Apenas llevaba unos días en la Red y ya se topó con dos piedras en el zapato. Tras abrirse las puertas de Google Drive surgió la primera polémica al conocerse las condiciones de uso en las cuales la compañía especificaba que podía tener acceso e incluso utilizar los contenidos que los usuarios albergasen en su disco duro virtual. Días más tarde, Bitelia informa sobre los problemas derivados de la plataforma al intentar facilitar su uso a los usuarios.

El problema es debido a que los archivos generados en Google Docs no se sincronizan directamente con el ordenador. En su lugar se crean accesos directos a éstos, de modo que al abrirlos se inicia el navegador por defecto que el usuario tenga en su equipo y si éste no ha iniciado la sesión en su cuenta de Google, el programa lo hace automáticamente en su lugar. Así pues, ejecutar uno de estos archivos provoca que no sea necesario introducir nuestro login y contraseña.

Una vez cerrado el documento, la herramienta puede seguir funcionando en segundo plano y esto puede traer un problema para la seguridad del usuario, puesto que si alguien tiene acceso al equipo, tendrá plenos poderes para editar cualquier contenido alojado en Drive o Docs así como utilizar los servicios de Google como YouTube, Gmail o Google+. Es preciso cerrar de forma manual la sesión en el navegador puesto que ésta permanecerá abierta aunque la aplicación del escritorio haya sido cerrada. Los riesgos para la seguridad de la privacidad del usuario son evidentes, especialmente si utiliza el servicio en un equipo compartido o público (aunque en este último casi siempre es recomendable cerciorarse de haber cerrado todas nuestras sesiones).

Es probable que Google tome nota y modifique su servicio en poco tiempo para evitar posibles problemas. Uno de sus rivales, Microsoft, ya tuvo una situación similar cuando integró su servicio de correo electrónico, Hotmail, en Windows Live Messenger. Por este motivo, el servicio de alojamiento de la compañía, SkyDrive, sí pide al usuario introducir su nombre y contraseña para acceder al disco duro virtual si no se ha hecho previamente. No obstante, Google Drive no es el único que tiene este problema, puesto que Dropbox también lo tiene. Su “ventaja” en este caso es que no tiene detrás un ecosistema de servicios como el de Google.

Con este panorama es recomendable que no guardemos nuestra contraseña en la aplicación de Google Drive para que no se inicie la sesión de forma automática, aunque esto no resuelve el problema al 100%, puesto que recordamos la necesidad de cerrar la sesión de forma manual en el navegador si queremos evitar posibles intromisiones en nuestras cuentas.

Por: J Gómez

En: ADSL Zone

Desde que comenzaron a producirse luchas contra seres indeterminados denominados “terroristas” (a falta de un oponente polarizado desde finales de los 80’s) , ataques terroristas, fuertes inversiones en programas de Defensa (y en consecuencia, espionaje), una suerte de crisis autoinducidas, ataques cibernéticos de grupos de Hackers organizados, distracciones espectaculares a través de atentados, etc. Se “confirma” esta noticia PERO a través de un medio de comunicación británico, por ende, aliado y miembro del consejo de seguridad. Asimismo, no se si creer en fuentes informativas rusas como RT Noticias o RIA Novosti con Eva Golinger a la cabeza por tendenciosas. Todas son un despiste para los escépticos. En definitiva, creo que es una distracción más para crear confusión acerca de las acciones de un gestado gobierno globalizado.

Siempre he señalado que las redes sociales son el mejor insumo para los espías reclutadores, headhunters y demás, muchos lo consideran paranoia, y tal vez puede que sea así. Sin embargo, es necesario observar que el mundo que se viene será así: controlado, y las futuras generaciones lo tomarán como algo normal. En fin, les dejo esta información para su consideración.

Post sobre el tema:

“La nueva interfaz de Facebook permitirá a los usuarios ir agregando información de manera cronológica, de año en año, acerca de los momentos o eventos más significativos en la vida de cada persona, datos de la infancia, primera juventud, centros de estudios, fotografías de conocidos, lugares a los que ha ido, dónde ha trabajado, viajado, qué le gusta, qué consume, en fin, todo un paquete de información privada ideal para vendérselo a las agencias publicitarias o para que el FBI, la CIA o cualquier otra agencia internacional tenga la información que necesite ahí, al alcance de la mano, dispuesta de manera organizada y sin mucho esfuerzo”. Blog de Arturodiazf: ¿Nos espiará Facebook desde lo más alto?

“Imaginemos un futuro no muy lejano donde todas las personas son controladas en muchos aspectos sin que lo sepan. Un mundo en el cual todos los datos personales, que voluntariamente hemos colocado años atrás en la web, son conocidos por un puñado de personajes con poder de decisión. La vida de la gente reglada sobre la base de información personal ofrecida voluntariamente a través del mejor anzuelo que puede existir: la vanidad de las personas.

Fotos, preferencias, nivel educativo, información laboral, números telefónicos, etc. cada paso de la vida de las personas, quienes imitan a otros socialmente ‘exitosos’ (actores, escritores, políticos, artistas,etc.), se expone a un pequeño núcleo privilegiado que puede hacer lo que desee con la información recabada volviéndola contra sus mismos posteadores a su favor. Así, supermercados, hospitales, cines, aseguradoras y demás proveedoras de servicios (a las cuales les venden esa información) conocerán las preferencias de cada uno de nosotros. Ello no es malo pero se vuelve siniestro cuando se utiliza subrepticiamente a través de aplicaciones que logran accesar a nuestro sistema bajo llamativos títulos, test o juegos ‘inofensivos’.” Blog de Arturodiazf: Rumbo a una sociedad de control total

“Facebook es la base de datos con la que los espías sólo podían soñar”. Blog de Arturodiazf

“No se trata de que tengamos algo que esconder, se trata de privacidad y libertad, una verdadera libertad, no una libertad aparente, simulada o artificial (donde todo es alegría y perfección, pues nadie cuelga, por ejemplo, sus penurias económicas en el Facebook, ¿o si?). Además, critico la manera en que se filtra este tipo de tecnología en nuestras vidas: a través de las necesidades aparentes (una realidad de segundo plano) que crean la moda y el marketing agresivo de dimensiones mundiales al que estamos expuestos. Posiblemente sea un negocio más, pero siento que es una intrusión burda y que apela a la necesidad de gente sin personalidad para mostrarle al mundo aquello de lo que exactamente carecen o desean”. Blog de Arturodiazf: La experiencia google glass habla la paranoia.

“Por ejemplo, los delincuentes comunes, secuestradores, sicarios, investigadores, espías lo demuestran, pues a través de las redes sociales es que obtienen información sobre sus futuras víctimas u objetivos: Dónde estudian, dónde trabajan, situación sentimental, las fotos de las últimas vacaciones, fotos familiares y de amistades, geolocalización a través de Google Earth, reconocimiento facial. Toda esta información va creando un nutrido perfil para aquél que te investigue. Todo gratis y, lo mejor de todo, colgado por nosotros mismos.

Si ello es posible para una mente criminal, imagino que también lo será para aquellos que desean conocer los datos de un posible trabajador, o postulante a un cargo laboral de confianza en una empresa o en el Estado, o para aquellos que manejan un negocio y desean conocer las preferencias de sus potenciales clientes (Hazte Fan!)”.Blog de Arturodiazf: La cara oculta de facebook.

“Teniendo en cuenta que EE.UU. puede hacer lo que quiera en el mundo, por qué no pensar que puede ingresar a las bases de datos y justificarse bajo el rótulo de “seguridad nacional”.. Julian Assange dice que esta red social alberga una enorme base de datos que puede ser útil para servicios de inteligencia de EE.UU.” Blog de Arturodiazf: Para el fundador de Wikileaks, Facebook es una “máquina de espionaje”

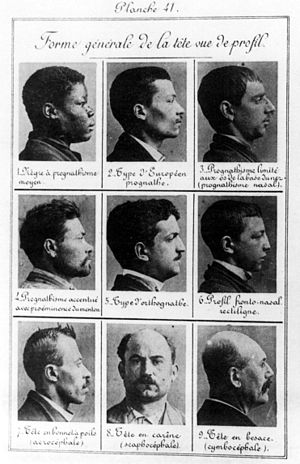

Perfiles criminales: libro de criminales, registro de criminales, ¿”libro-cara” = facebook?

EDWARD SNOWDEN ES EL HOMBRE QUE HA PUESTO EN JAQUE A LA INTELIGENCIA DE EE.UU.

“Whistleblower” Edward Snowden: Un ingeniero de 29 años, que trabajó para la CIA e hizo consultoría en empresas para la NSA, filtró la información que permitió a The Guardian revelar el polémico programa estadounidense de espionaje en Internet: PRISM.

En una entrevista exclusiva para The Guardian, el hombre que dio acceso a información confidencial de los servicios de inteligencia de Estados Unidos ha dado la cara.

Se trata de Edward Snowden, un ingeniero de 29 años que trabajó para la CIA y es actual empleado de Booz Allen Hamilton en Hawai, así como de varias empresas contratistas de la Agencia de Seguridad Nacional en los últimos cuatro años.

Según The Guardian, Snowden no había consentido revelar su indentidad hasta hoy. “No tengo intención de ocultar quien soy porque no he hecho nada malo”, dijo el ingeniero, pero precisó que no quería convertirse en el centro de la historia antes que sus filtraciones.

Hoy, él vive en Hong Kong, donde se encuentra desde el 20 de mayo.

PRISM al descubierto

El sábado, la Oficina de Inteligencia de Estados Unidos solicitó al Departamento de Justicia abrir una investigación penal para buscar al “soplón”, como ha sido denominado por varios medios en ese país.

Snowden entregó a Gleen Greenwald, abogado y periodista de The Guardian, la información sobre el programa PRISM, un mecanismo de espionaje de las comunicaciones en línea que recolecta información de empresas como Facebook, Google, Microsoft y Apple alrededor del mundo.

James Clapper, jefe de inteligencia estadounidense, así como Barack Obama, han argumentado la legalidad del programa e indicaron que ha servido para eliminar amenazas terroristas en el tiempo que ha venido ejecutándose.

Represalias

Snowden dijo que el gobierno iniciará una investigación en la que lo acusarán de haber violado la Ley de Espionaje y estar del lado de los enemigos del país, “pero eso puede usarse en contra de cualquiera que señale lo masivo e invasivo se ha vuelto ese sistema”.

¿Por qué debe importarnos el espionaje?, le preguntó Greenwald.

“Aún cuando no estás haciendo nada, te están vigilando y grabando. La capacidad de almacenamiento de estos sistemas aumenta cada año al punto en el que no tienes que hacer nada malo, solo bastará con que seas sospechoso por una llamada equivocada. Ellos pueden usar el sistema para ‘regresar en el tiempo’ y poner bajo escrutinio todas las decisiones que alguna vez hiciste y atacarte con eso”, contestó.

En: Diario Gestión: Edward Snowden es el hombre que ha puesto en jaque a la inteligencia de EE.UU.

Entrevista completa a Edward Snowden:

NSA whistleblower Edward Snowden: ‘I do not expect to see home again’

Source for the Guardian’s NSA files on why he carried out the biggest intelligence leak in a generation – and what comes next

Ewen MacAskill

guardian.co.uk, Sunday 9 June 2013 19.27 BST

Edward Snowden was interviewed over several days in Hong Kong by Glenn Greenwald and Ewen MacAskill.

Q: Why did you decide to become a whistleblower?

A: “The NSA has built an infrastructure that allows it to intercept almost everything. With this capability, the vast majority of human communications are automatically ingested without targeting. If I wanted to see your emails or your wife’s phone, all I have to do is use intercepts. I can get your emails, passwords, phone records, credit cards.

“I don’t want to live in a society that does these sort of things … I do not want to live in a world where everything I do and say is recorded. That is not something I am willing to support or live under.”

Q: But isn’t there a need for surveillance to try to reduce the chances of terrorist attacks such as Boston?

A: “We have to decide why terrorism is a new threat. There has always been terrorism. Boston was a criminal act. It was not about surveillance but good, old-fashioned police work. The police are very good at what they do.”

Q: Do you see yourself as another Bradley Manning?

A: “Manning was a classic whistleblower. He was inspired by the public good.”

Q: Do you think what you have done is a crime?

A: “We have seen enough criminality on the part of government. It is hypocritical to make this allegation against me. They have narrowed the public sphere of influence.”

Q: What do you think is going to happen to you?

A: “Nothing good.”

Q: Why Hong Kong?

A: “I think it is really tragic that an American has to move to a place that has a reputation for less freedom. Still, Hong Kong has a reputation for freedom in spite of the People’s Republic of China. It has a strong tradition of free speech.”

Q: What do the leaked documents reveal?

A: “That the NSA routinely lies in response to congressional inquiries about the scope of surveillance in America. I believe that when [senator Ron] Wyden and [senator Mark] Udall asked about the scale of this, they [the NSA] said it did not have the tools to provide an answer. We do have the tools and I have maps showing where people have been scrutinised most. We collect more digital communications from America than we do from the Russians.”

Q: What about the Obama administration’s protests about hacking by China?

A: “We hack everyone everywhere. We like to make a distinction between us and the others. But we are in almost every country in the world. We are not at war with these countries.”

Q: Is it possible to put security in place to protect against state surveillance?

A: “You are not even aware of what is possible. The extent of their capabilities is horrifying. We can plant bugs in machines. Once you go on the network, I can identify your machine. You will never be safe whatever protections you put in place.”

Q: Does your family know you are planning this?

A: “No. My family does not know what is happening … My primary fear is that they will come after my family, my friends, my partner. Anyone I have a relationship with …

I will have to live with that for the rest of my life. I am not going to be able to communicate with them. They [the authorities] will act aggressively against anyone who has known me. That keeps me up at night.”

Q: When did you decide to leak the documents?

A: “You see things that may be disturbing. When you see everything you realise that some of these things are abusive. The awareness of wrong-doing builds up. There was not one morning when I woke up [and decided this is it]. It was a natural process.

“A lot of people in 2008 voted for Obama. I did not vote for him. I voted for a third party. But I believed in Obama’s promises. I was going to disclose it [but waited because of his election]. He continued with the policies of his predecessor.”

Q: What is your reaction to Obama denouncing the leaks on Friday while welcoming a debate on the balance between security and openness?

A: “My immediate reaction was he was having difficulty in defending it himself. He was trying to defend the unjustifiable and he knew it.”

Q: What about the response in general to the disclosures?

A: “I have been surprised and pleased to see the public has reacted so strongly in defence of these rights that are being suppressed in the name of security. It is not like Occupy Wall Street but there is a grassroots movement to take to the streets on July 4 in defence of the Fourth Amendment called Restore The Fourth Amendment and it grew out of Reddit. The response over the internet has been huge and supportive.”

Q: Washington-based foreign affairs analyst Steve Clemons said he overheard at the capital’s Dulles airport four men discussing an intelligence conference they had just attended. Speaking about the leaks, one of them said, according to Clemons, that both the reporter and leaker should be “disappeared”. How do you feel about that?

A: “Someone responding to the story said ‘real spies do not speak like that’. Well, I am a spy and that is how they talk. Whenever we had a debate in the office on how to handle crimes, they do not defend due process – they defend decisive action. They say it is better to kick someone out of a plane than let these people have a day in court. It is an authoritarian mindset in general.”

Q: Do you have a plan in place?

A: “The only thing I can do is sit here and hope the Hong Kong government does not deport me … My predisposition is to seek asylum in a country with shared values. The nation that most encompasses this is Iceland. They stood up for people over internet freedom. I have no idea what my future is going to be.

“They could put out an Interpol note. But I don’t think I have committed a crime outside the domain of the US. I think it will be clearly shown to be political in nature.”

Q: Do you think you are probably going to end up in prison?

A: “I could not do this without accepting the risk of prison. You can’t come up against the world’s most powerful intelligence agencies and not accept the risk. If they want to get you, over time they will.”

Q: How to you feel now, almost a week after the first leak?

A: “I think the sense of outrage that has been expressed is justified. It has given me hope that, no matter what happens to me, the outcome will be positive for America. I do not expect to see home again, though that is what I want.”

En: <a href=”http://www.guardian.co.uk/world/2013/jun/09/nsa-whistleblower-edward-snowden-why”>www.guardian.co.uk