[Visto: 960 veces]

Permisos de las aplicaciones en Google Play Store

El análisis de más de un millón de aplicaciones en el sistema operativo Android de Google en 2014 muestra que las aplicaciones pueden buscar 235 tipos diferentes de permisos de los usuarios de teléfonos inteligentes. La aplicación promedio solicita cinco permisos.

Hoy en día, el 68% de los estadounidenses poseen un smartphone de algún tipo y un número creciente de interacciones digitales se producen en el contexto de las aplicaciones móviles. Las aplicaciones (abreviado para “aplicaciones”) son programas que los usuarios pueden descargar a su smartphone o tablet. Pueden servir una gama casi ilimitada de funciones – desde herramientas simples como una calculadora a asistentes digitales avanzados. Permiten a los usuarios adaptar su potente computadora de bolsillo a un dispositivo con cientos de usos potenciales que satisfagan las necesidades específicas de sus propietarios.

Para funcionar, las aplicaciones pueden requerir acceso tanto a las capacidades de los dispositivos en los que residen como a la información de usuario contenida en dichos dispositivos. A medida que los usuarios continúan con sus vidas, sus dispositivos móviles producen una gran cantidad de información personal y datos, desde la ubicación del usuario hasta la historia de sus llamadas telefónicas o de sus interacciones con mensajes de texto. Esto coloca las aplicaciones en el centro de los debates sobre la privacidad en la era digital.

Toda esta información puede ser crucial para el funcionamiento de las aplicaciones móviles. Pero en realidad el acceso a los datos o capacidades de un dispositivo requiere que los desarrolladores de aplicaciones lo soliciten a los usuarios finales de una forma u otra, a menudo pidiendo a los usuarios que hagan clic en un cuadro “Acepto”. Los permisos son el mecanismo por el que los desarrolladores de aplicaciones revelan cómo sus aplicaciones interactuarán con los dispositivos de los usuarios y la información personal de los dispositivos que ejecutan el sistema operativo Android de Google. Una vez que se otorga ese permiso, las aplicaciones pueden acumular ideas a partir de los datos recopilados por las aplicaciones sobre cosas tales como las actividades físicas y los movimientos de los usuarios, sus hábitos de navegación y uso de medios, su uso de redes sociales y sus redes personales. Videos que disparan y comparten, y sus principales comunicaciones. Una encuesta de Pew Research Center de febrero de 2015 revela que los usuarios ponen énfasis en la cantidad de información que sus aplicaciones recogen de ellos: el 90% de los usuarios de aplicaciones indican que tener información clara sobre cómo las aplicaciones accederán o usarán sus datos personales es “muy” O “algo” importante para ellos al decidir descargar una aplicación. Aproximadamente el 60% de los usuarios de aplicaciones han decidido no descargar una aplicación después de descubrir cuánta información personal necesitaba la aplicación.

Es evidente que los usuarios están preocupados por la información que necesitan sus aplicaciones, pero se sabe menos sobre lo que está sucediendo en el otro lado de la transacción: los permisos y las capacidades que las aplicaciones tienen más probabilidades de solicitar.

Existe un claro interés en entender cómo se transmite a los usuarios la información sobre las aplicaciones móviles. Para obtener más información sobre la naturaleza del universo de aplicaciones en su conjunto y los permisos que requieren las aplicaciones, Pew Research Center recopiló información sobre más de un millón de aplicaciones en Google Play Store.

Recopilamos material sobre las aplicaciones disponibles en Google Play Store entre junio y septiembre de 2014. Google Play Store hace que las aplicaciones estén disponibles para su descarga a aproximadamente la mitad de los teléfonos inteligentes (45%) que poseen los estadounidenses. En el momento de la recopilación de datos, Google Play Store ofrecía 1.041.336 aplicaciones. Es importante tener en cuenta que este estudio solo examina las aplicaciones de Google Play Store y no cubre las aplicaciones disponibles para los consumidores en todas las plataformas. Pew Research Center optó por estudiar la Google Play Store no porque sea representativa de todo el universo de aplicaciones en todos los tipos de dispositivos, sino debido a la combinación de la popularidad de la tienda y el acceso relativamente público a los datos.

Además, Google anunció una nueva versión de Android (6.0 o “Marshmallow”) que cambia la estructura de los permisos para las aplicaciones de Android, discutido en detalle a continuación. Esta versión de Android, sin embargo, no estará disponible para la mayoría de los usuarios en el momento en que se publica este informe.1 Este informe ofrece una visión exhaustiva de las aplicaciones de Android a mediados de 2014 y cómo todavía se muestran los permisos para la mayoría de los usuarios de Android:

En el universo global de aplicaciones, había 235 tipos distintos de permisos que se buscaban en 41 categorías diferentes de aplicaciones, que iban desde aplicaciones de redes sociales y noticias hasta juegos. Se puede encontrar aquí una tabla con todos los permisos, sus funciones y sus implicaciones.

- La media (media) de la aplicación en este conjunto de datos requiere cinco permisos antes de que un usuario pueda instalarlo.

- Las categorías de aplicaciones de Comunicaciones y Business requieren el mayor número de permisos para funcionar.

- El permiso más popular buscado durante este período permitió a las aplicaciones acceder a la conectividad a Internet del teléfono inteligente.

- De los 235 permisos totales, la mayoría (165) estaban relacionados con permitir que las aplicaciones accedieran a funciones de hardware del dispositivo, como controlar la función de vibración, mientras que 70 permitieron que las aplicaciones accedieran a algún tipo de información personal.

- Además de este análisis del universo de aplicaciones de Google Play Store, un estudio separado del Centro de Investigación Pew realizado entre el 27 de enero y el 16 de febrero de 2015 encontró que:

El 77% de los propietarios de teléfonos inteligentes informaron que descargaban aplicaciones distintas de las que estaban preinstaladas en su teléfono.

El 60% de estos usuarios habían decidido no instalar una aplicación cuando descubrieran la cantidad de información personal necesaria para usarla, mientras que el 43% había desinstalado una aplicación después de descargarla por la misma razón.

El 90% de los que descargan aplicaciones dicen que su información personal será usada “muy” o “algo” importante para ellos cuando decidan si descargar una aplicación; En comparación, el 57% dijo que es igualmente importante saber cuántas veces se ha descargado una aplicación.

Los resultados en este estudio pertenecen específicamente a las aplicaciones que se ejecutan en el sistema operativo Android. Pew Research Center examinó la plataforma Android porque la información sobre estas aplicaciones está disponible en la web a través del sitio web de Google Play Store. Las aplicaciones que se ejecutan en la plataforma iOS de Apple están disponibles sólo a través de la tienda de iTunes y no a través de un sitio web estándar. Teniendo en cuenta los desafíos de recopilar datos sobre estas aplicaciones para iPhone e iPad, no se incluyen en este análisis.

Elaboración de resultados clave en el entorno de permisos de aplicaciones

La recopilación de datos de Pew Research a mediados de 2014 recopiló información sobre los “permisos” que las aplicaciones de Android requerían que los usuarios aceptaran como una condición de uso. Estos pueden incluir permisos de hardware simples, por ejemplo, permitiendo que una aplicación ajuste el volumen del teléfono de un usuario. Otros permisos buscan información personal más detallada y potencialmente sensible, por ejemplo, las listas de contactos de un usuario o la libreta de direcciones. A veces, esto puede ser crucial para la función básica de una aplicación. En otras ocasiones, este acceso puede ser una conveniencia útil que permite que la aplicación funcione más ampliamente, pero no es crítica para el mecanismo central de cómo funciona la aplicación. Estos permisos tienen amplias implicaciones para el tipo de datos personales que los usuarios de teléfonos Android comparten con el creador de la aplicación.

Algunos de los hallazgos clave adicionales en nuestro análisis de los permisos en el mercado de Android incluyen:

Los permisos más comunes se refieren a permitir que la aplicación acceda a la conectividad a Internet del teléfono inteligente. Los dos permisos más comunes que buscan las aplicaciones de Google Play ayudan a que la aplicación acceda a Internet. Estos incluyen el permiso “acceso completo a la red” (utilizado por el 83% de las aplicaciones), así como el permiso “ver conexiones de red” (utilizado por el 69% de las aplicaciones). El tercero y el cuarto permisos más comunes permiten a las aplicaciones acceder a la memoria en el teléfono, una característica que las aplicaciones necesitarían para guardar contenido en el dispositivo.

Por categoría, las aplicaciones de comunicación y comerciales requieren el mayor número de permisos. Google divide las aplicaciones en 41 categorías diferentes, y los desarrolladores de aplicaciones luego eligen la categoría en la que quieren que aparezca su aplicación. Para este análisis, los “juegos” se expandieron en sus 16 subcategorías, como “arcade”. Las clasificaciones “comunicación” y “negocio” requieren la mayoría de los permisos para funcionar. Las aplicaciones de comunicación requieren un promedio de nueve permisos, mientras que las aplicaciones empresariales requieren un promedio de ocho. Aquí puede encontrar una tabla que muestra todas las categorías y ejemplos de aplicaciones de cada categoría.

El mayor número de permisos de aplicación se relaciona con hardware, en lugar de información de usuario. Para entender mejor qué aplicaciones de información podrían potencialmente acceder, Pew Research Center colocó permisos en categorías amplias: 1) permisos que permiten a una aplicación acceder a una función de hardware del dispositivo o 2) permisos que potencialmente podrían dar acceso a la aplicación a cualquier información de usuario. Utilizando esta distinción, 70 permisos pueden permitir que una aplicación acceda a la información del usuario, mientras que permiten que una aplicación controle alguna función de hardware del dispositivo, como permitir que la aplicación controle la función de vibración del dispositivo o controle el flash de la cámara.

El universo de aplicaciones es un sistema de “cola larga”. A partir de otoño de 2014, la abrumadora mayoría de las aplicaciones de Android han sido instaladas por sólo un pequeño número de usuarios. Alrededor de la mitad (47%) de todas las aplicaciones se han instalado menos de 500 veces, y más del 90% se han instalado menos de 50.000 veces. En el otro extremo del espectro, un número relativamente pequeño de aplicaciones han sido instaladas por un gran número de usuarios, un total de cuatro aplicaciones se han instalado más de 1 billón de veces.3 Consulte el Capítulo 2 para obtener más información sobre aplicaciones individuales.

¿Por qué las aplicaciones buscan permisos?

A pesar de las preocupaciones de los usuarios acerca de las implicaciones de privacidad de los permisos de las aplicaciones, es un hecho simple que los permisos son necesarios incluso para que las aplicaciones más básicas funcionen. Considere, por ejemplo, una aplicación “linterna” que enciende el flash de la cámara permanentemente (en contraposición a “parpadeo” como lo haría al tomar una foto), para que pueda ser utilizado como una linterna. Incluso una aplicación de este básico se requiere el permiso de “linterna de control” para funcionar como anunciado.

Al complicar aún más el asunto para los usuarios, los desarrolladores de aplicaciones no pueden editar la descripción de cada permiso y, por lo tanto, no pueden incluir información sobre por qué se necesita cada permiso. Esta información se puede incluir en la descripción de la aplicación en sí, pero no con cada permiso individual que el usuario ve. Los usuarios tendrían que saber primero qué debe hacer la aplicación y, a continuación, evaluar los permisos que la aplicación solicita para decidir si son apropiados o no.

Además, el número puro de permisos que una aplicación solicita también no refleja necesariamente la cantidad de información de usuario a la que puede acceder. Una aplicación con un solo permiso podría tener acceso a una gran cantidad de información de usuario, mientras que una aplicación con varios permisos podría interactuar con los componentes de hardware del teléfono pero permanecer amurallada con cualquier información personal sobre el usuario.

En última instancia, a pesar de las preocupaciones de los usuarios sobre la información que solicitan las aplicaciones que utilizan, la cantidad de información personal que los usuarios ponen en riesgo depende casi por completo de la aplicación individual, de los permisos que solicita y del contexto en el que se utilizan dichos permisos.

Cómo encontrar permisos

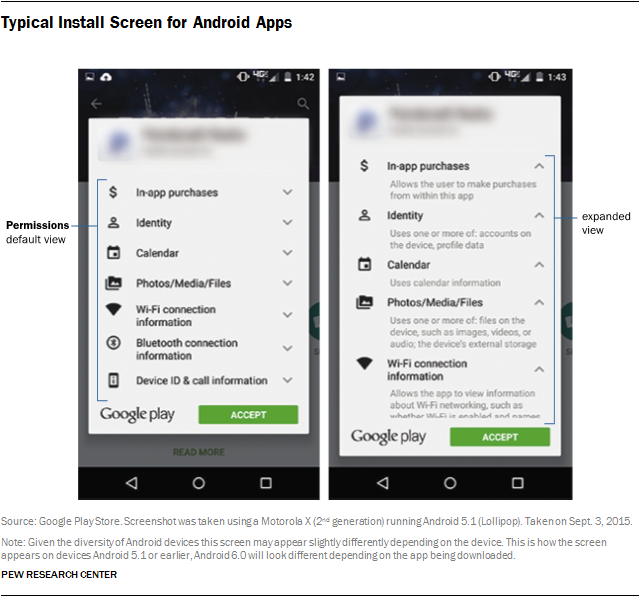

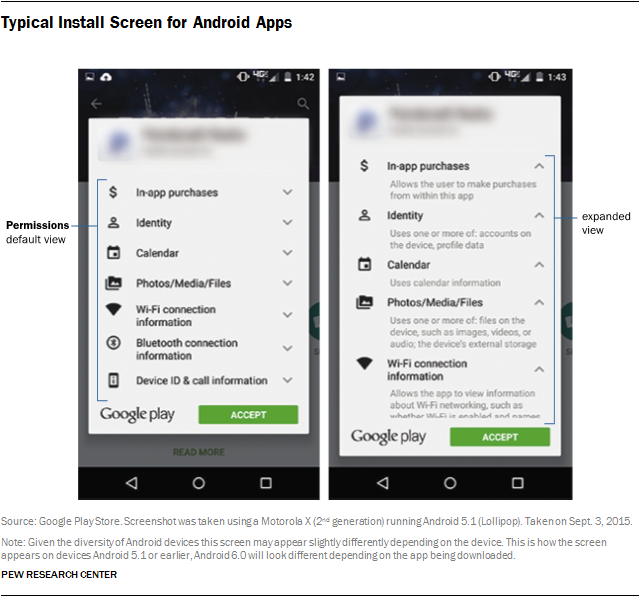

Hay varios lugares en los que los usuarios pueden encontrar los permisos solicitados por una aplicación. El lugar más visible es cuando un usuario decide descargar una aplicación en su dispositivo (el otro está en la web en el sitio de Google Play Store). En un teléfono inteligente Android (o tableta) cuando un usuario decide descargar una aplicación, toca el ícono de “instalación” y verá una pantalla que se ve así:

Una vez que las aplicaciones se instalan en el teléfono, los usuarios normalmente pueden comprobar qué permisos han concedido accediendo a la aplicación en Google Play Store. Los permisos siempre están disponibles para que el usuario los vea en la página de Google Play de cada aplicación (en la Web o desde un dispositivo móvil). También se actualizan a medida que se actualiza la aplicación.

En el momento de la descarga, el régimen de permisos es “todo o nada”. Para poder instalar una aplicación en su dispositivo la primera vez que tenga que aceptar todos los permisos (este régimen ha cambiado con la versión más reciente de Android, Discutido en detalle a continuación). También es importante tener en cuenta que no se pueden encontrar todos los permisos discutidos en detalle en este informe en esta pantalla. Android agrupa los permisos en categorías más amplias.

Por ejemplo, la categoría “SMS” incluye seis permisos separados, no todos los cuales pueden mostrarse en la pantalla anterior. Sin embargo, los usuarios pueden ver todos los permisos que cada aplicación solicita en detalle, accediendo al menú “Configuración” de su dispositivo y seleccionando “Administrador de aplicaciones” o “Aplicaciones” según el dispositivo. El usuario puede seleccionar una aplicación. Cada aplicación tiene una lista completa de los permisos que solicita aquí, que contendrán los permisos tal y como se presentan en este informe (esto también es posible a través de la versión web de Google Play Store).

Es importante notar que así fue como funcionaron los permisos hasta el otoño de 2015 cuando Google anunció el lanzamiento de Android 6.0 o “Marshmallow”. Aunque este sistema operativo no estará disponible para la mayoría de los usuarios por algún tiempo, revisa la forma en que se muestran los permisos .4 El principal cambio es que en los dispositivos que ejecutan Android 6.0, los usuarios podrán activar y desactivar los permisos individuales de una aplicación para cada aplicación. Además, los permisos se mostrarán no en el momento de la descarga, pero cuando una aplicación requiere el permiso particular. Por ejemplo, una aplicación que requiera la información de ubicación del usuario le pida al usuario que acepte los permisos de ubicación en el momento en que la aplicación necesita acceso, los usuarios podrían desactivar este permiso posteriormente.

Este cambio pone la estructura de permisos de Android mucho más cerca de la forma en que se transmite el mismo tipo de información en los dispositivos de Apple. Aunque se trata de un cambio importante en la forma en que se muestran los permisos, el conjunto de permisos sigue siendo el mismo. Los datos estudiados aquí reflejan los permisos individuales que los usuarios todavía tendrán que aceptar, pero serán presentados al usuario usando este nuevo método.

Cómo se recopilaron los datos de la aplicación para Android

Los hallazgos sobre los permisos de las aplicaciones de Google en este informe se basan en un análisis de datos de 1.041.336 aplicaciones recopiladas de Google Play Store entre junio de 2014 y septiembre de 2014. La recopilación de datos o raspado en este caso se refiere al proceso de copiar Contenido de una página web) comenzó con una extensión personalizada para el navegador web de Google Chrome creada por los desarrolladores del Centro de Investigación Pew.

La extensión abre el sitio web de Google Play Store y se dirige a la página web para obtener una aplicación según lo designado por un ID de aplicación exclusivo que recibe cada aplicación de la tienda. A continuación, copia el contenido de la página de esa aplicación, almacena esa información en una base de datos SQL y pasa a la siguiente aplicación en un proceso continuo hasta que no haya más ID de aplicación disponibles. La extensión se dedicó a la recolección de datos del 18 de junio al 8 de septiembre de 2014.

Ahora hay más de 1,7 millones de aplicaciones a partir de octubre de 2015.5 Debido a que estos datos son a partir de 2014, las aplicaciones introducidas en la tienda Google Play después de septiembre de 2014 no se incluyen en este estudio y la información sobre las aplicaciones incluidas aquí puede haber cambiado durante el tiempo dado que estos datos fue coleccionado. El proceso de raspado incluía todas las aplicaciones disponibles a través del sitio web de Google Play Store (excepto las aplicaciones donde hubo errores en el proceso de raspado). No diferenció entre las aplicaciones de los Estados Unidos y las no estadounidenses e incluye aplicaciones en las que parte de la información asociada no está en inglés.

Descargar Play Store APK gratis para Celular